Налаштування автентифікації надавачів послуг

| 🌐 Цей документ доступний українською та англійською мовами. Використовуйте перемикач у правому верхньому куті, щоб змінити версію. |

|

Зміна типу автентифікації доступна для версій реєстру Усі попередні версії реєстрів використовують один тип автентифікації за замовчуванням для Кабінету посадової особи — автентифікація за допомогою КЕП з використанням IIT-віджета. |

1. Загальний опис

Адміністратори реєстру можуть налаштувати тип автентифікації для Кабінету посадової особи. Платформа дозволяє використовувати власний IIT-віджет для автентифікації за допомогою КЕП, або налаштувати інтеграцію із зовнішнім провайдером — id.gov.ua.

|

Одночасно посадові особи реєстру зможуть використовувати лише один тип автентифікації при вході до Кабінету: або КЕП, або id.gov.ua.

2. Автентифікація за допомогою віджета IIT

-

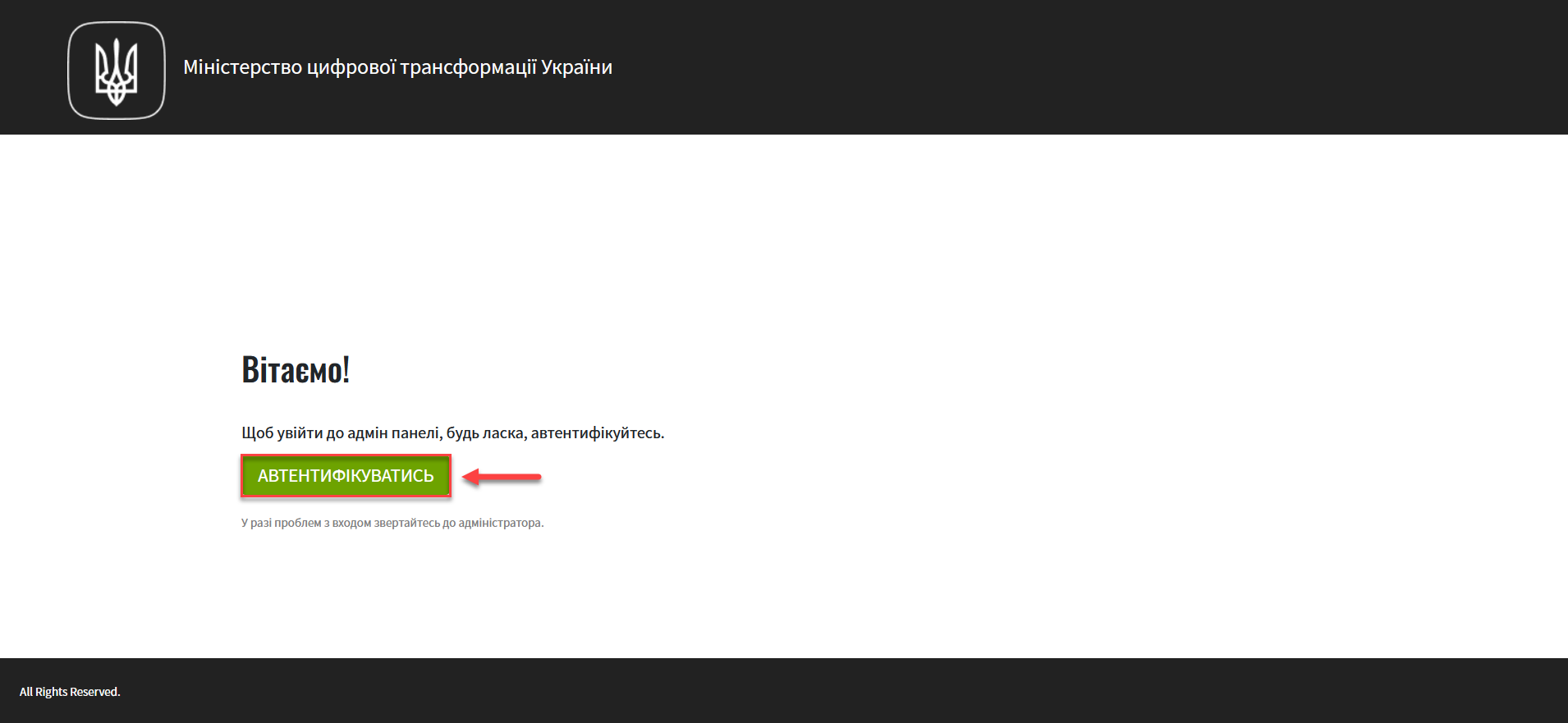

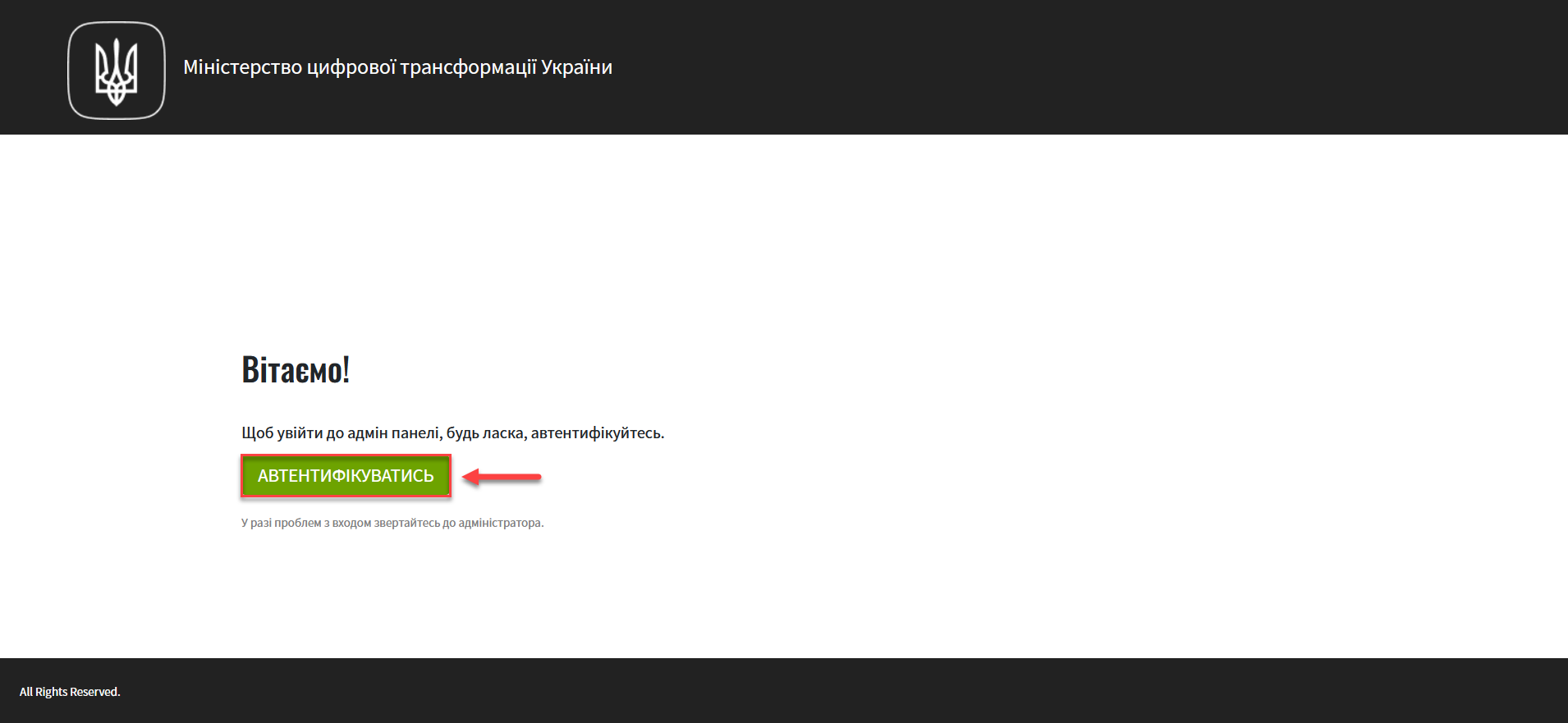

Увійдіть до консолі Control Plane як адміністратор реєстру.

-

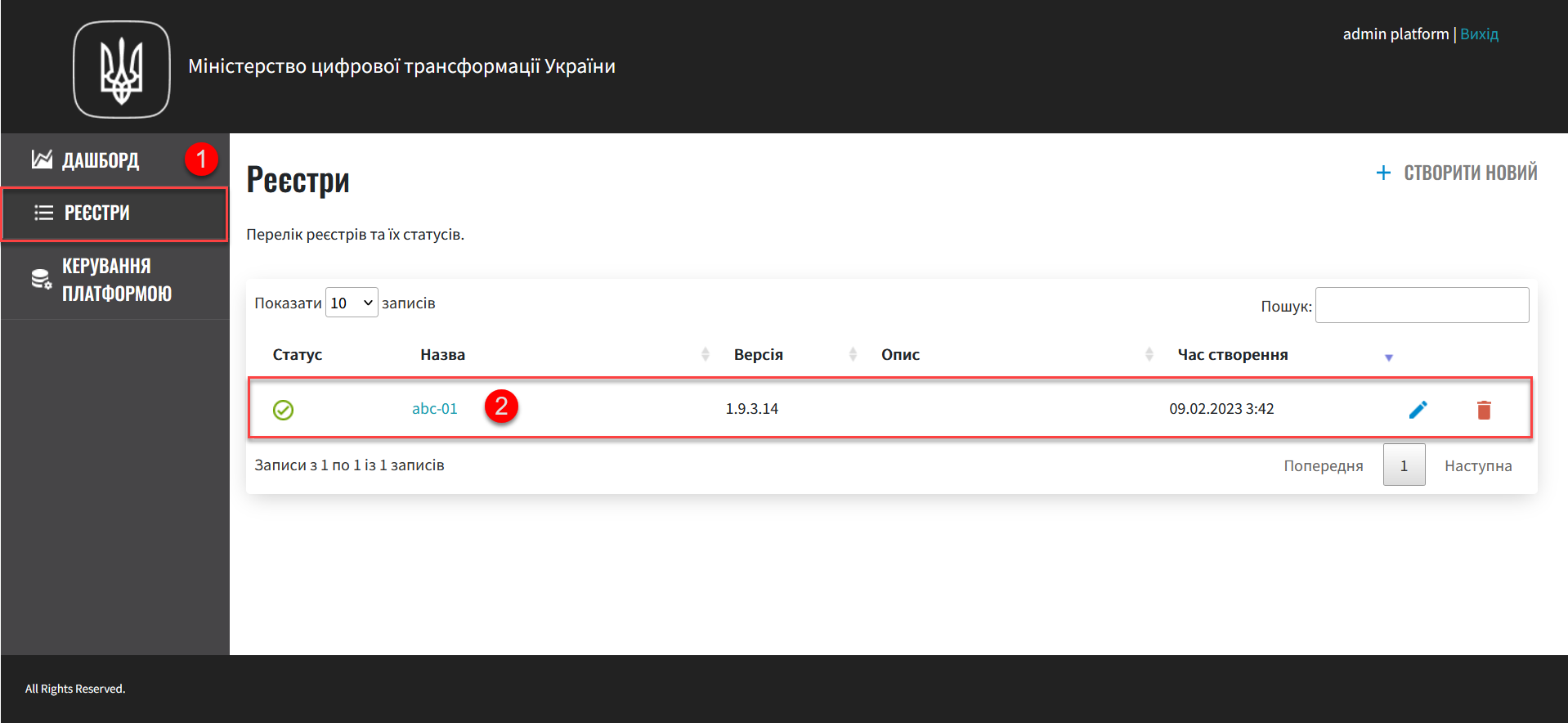

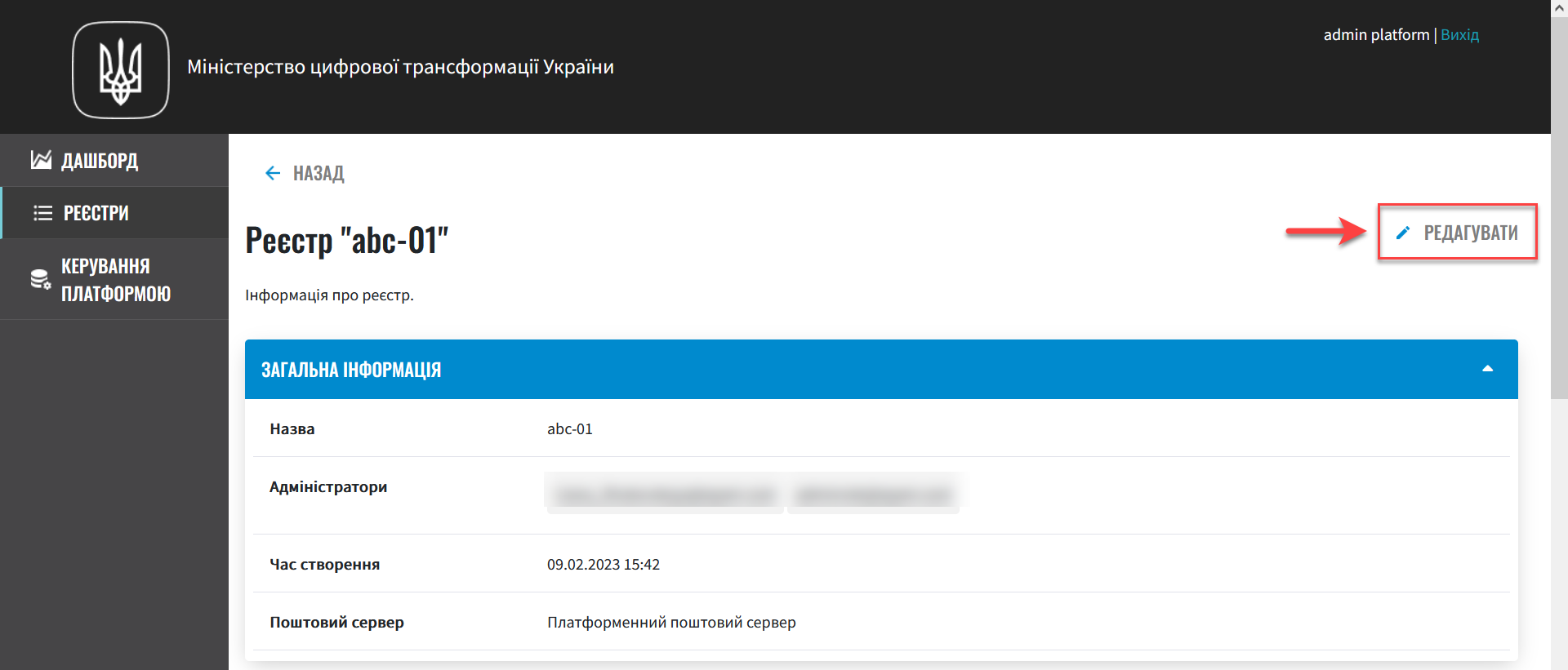

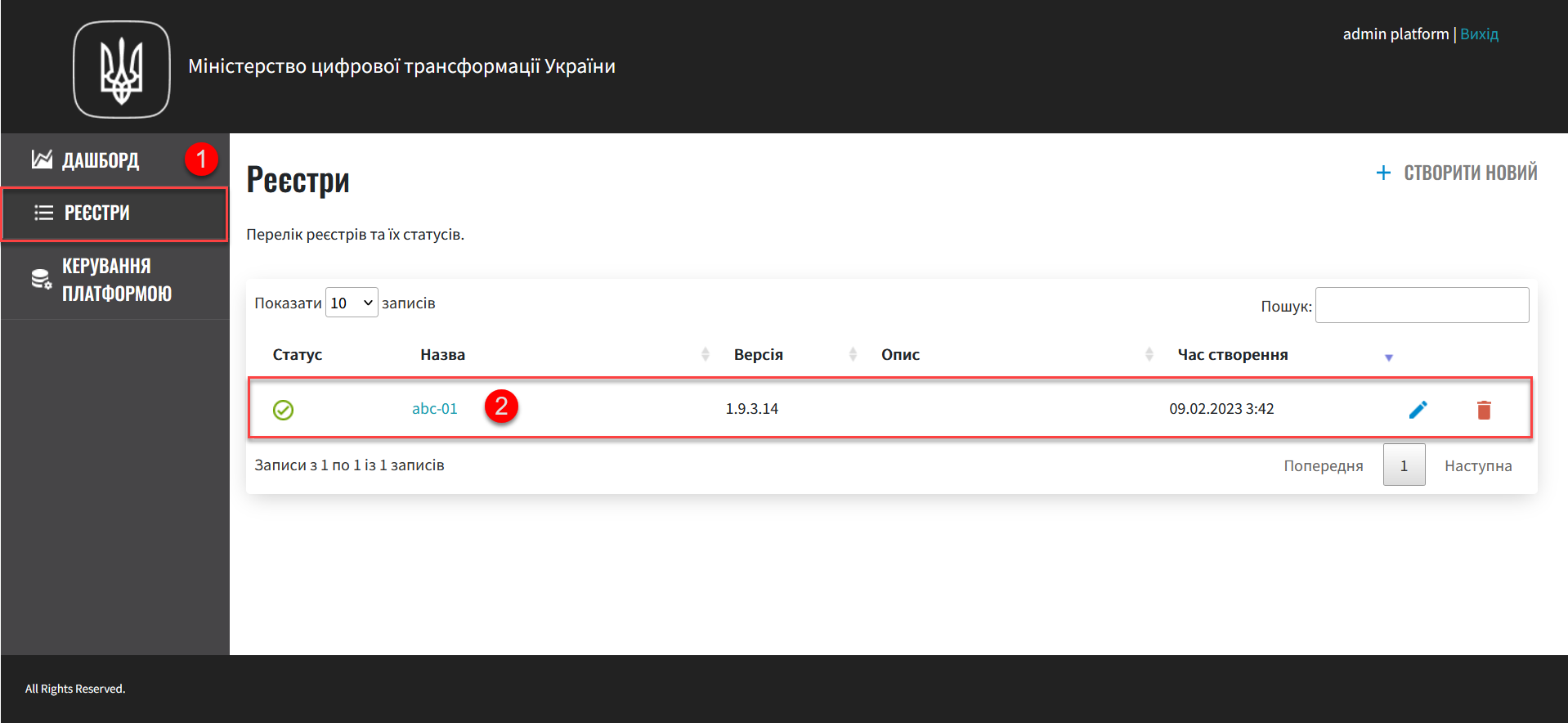

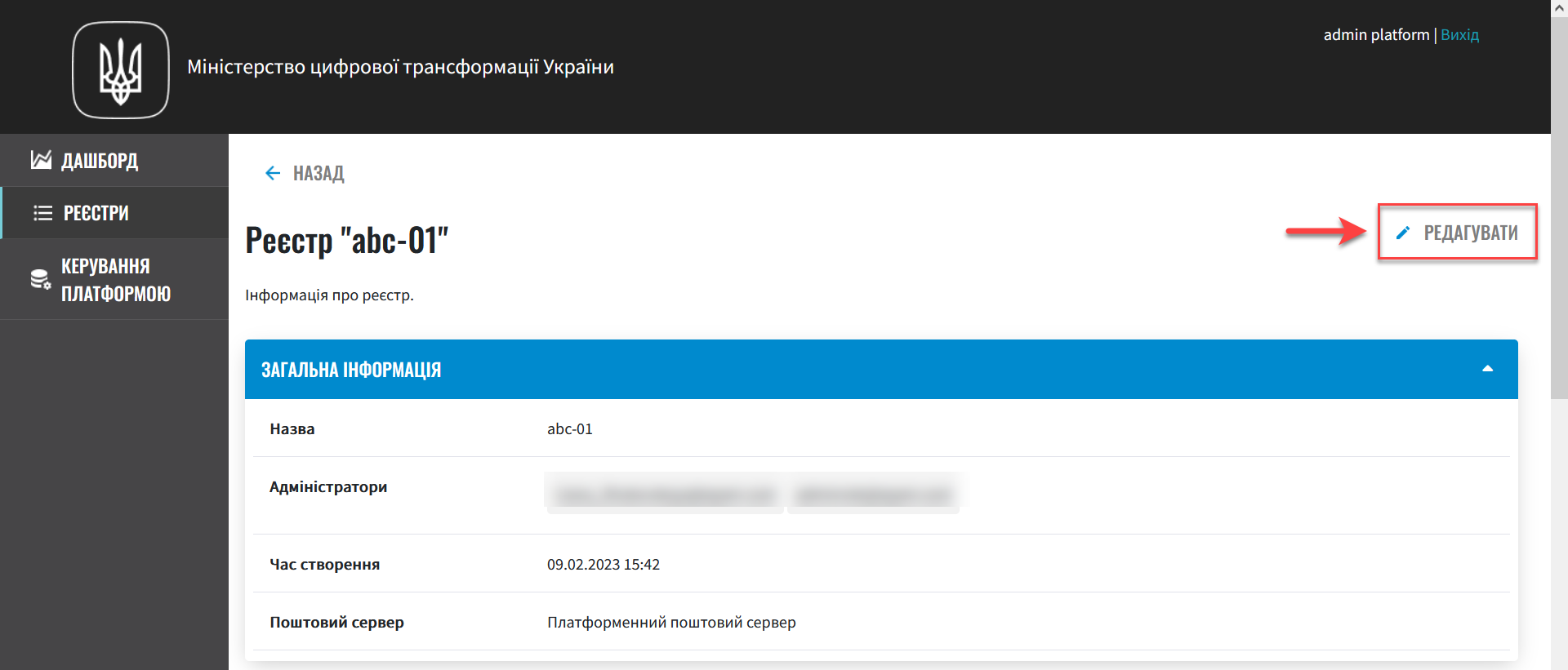

Перейдіть до розділу Реєстри, відкрийте необхідний та натисніть

РЕДАГУВАТИ.Налаштування типу автентифікації для надавачів послуг можливе також під час створення реєстру.

-

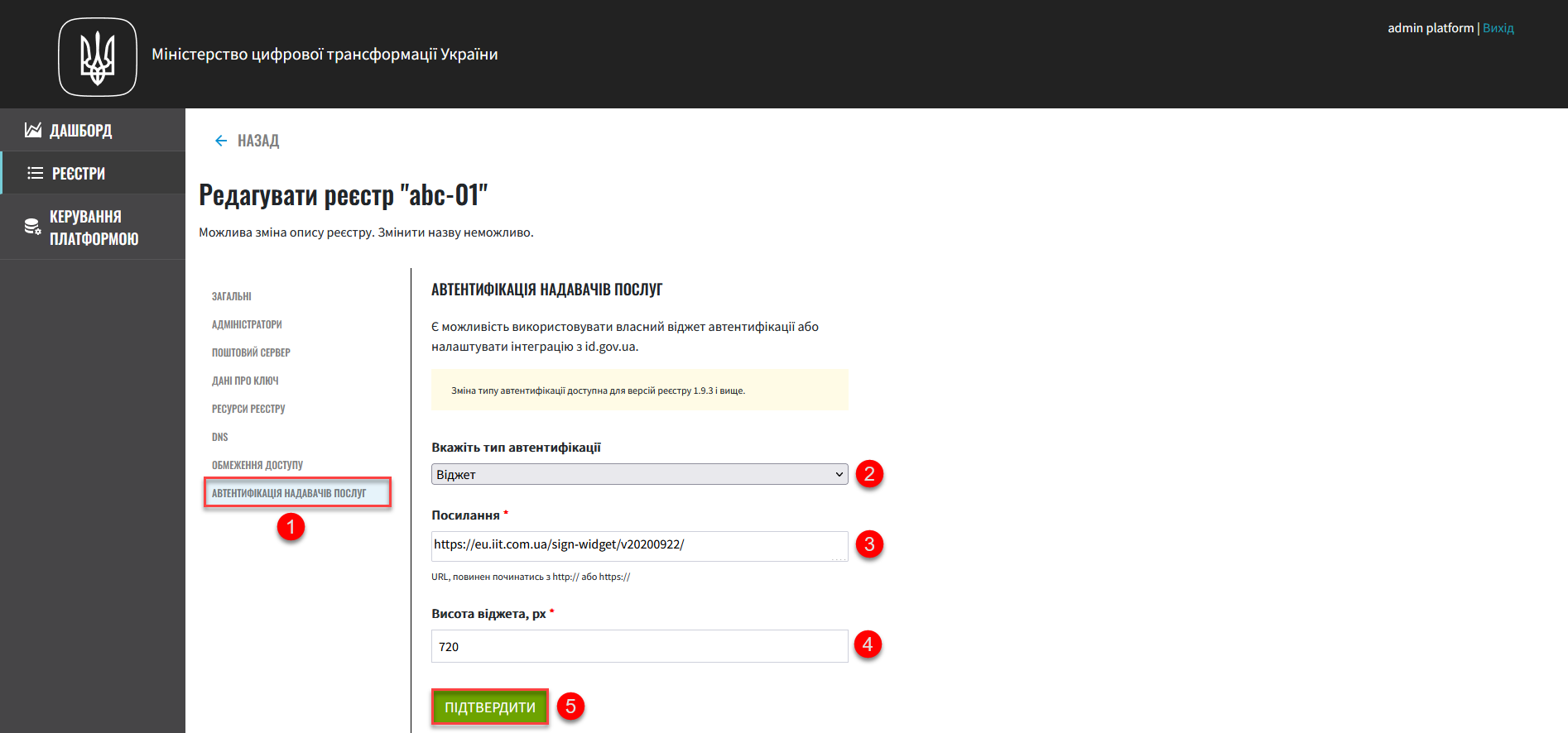

Оберіть секцію Автентифікація надавачів послуг та виконайте налаштування:

-

Вкажіть тип автентифікації —

Віджет. Цей тип призначений для автентифікації посадових осіб за допомогою КЕП на формі входу до Кабінету.Віджетє типом автентифікації за замовчуванням. -

Додайте посилання до ресурсу із віджетом. Стандартний IIT-віджет має такий URL: https://eu.iit.com.ua/sign-widget/v20200922/.

Ви можете використовувати віджет будь-якого провайдера, за іншим посиланням, але в такому разі зверніть увагу на параметр висоти, який конфігурується у наступному полі (див. нижче).

-

Визначте висоту віджета у пікселях,

px. За замовчуванням параметр становить 720pxдля віджета IIT.Збільште, або зменште висоту за потреби. Наприклад, 1000 px. Особливо зверніть на це увагу, якщо використовуєте URL іншого провайдера, щоб віджет КЕП виглядав належним чином у Кабінеті.

-

-

Натисніть Підтвердити, щоб зберегти налаштування.

В результаті формується запит на внесення змін до конфігурації реєстру.

-

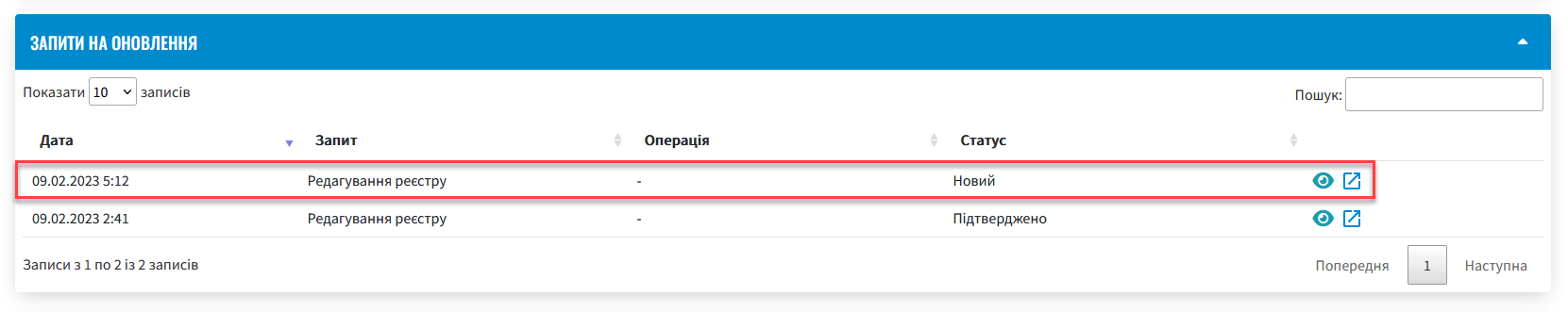

Поверніться до відомостей про реєстр і знайдіть розділ Запити на оновлення.

-

Відкрийте сформований запит, натиснувши іконку перегляду — 👁.

Запропоновані зміни зберігаються до конфігурації реєстру у файлі deploy-templates/values.yaml у разі підтвердження. -

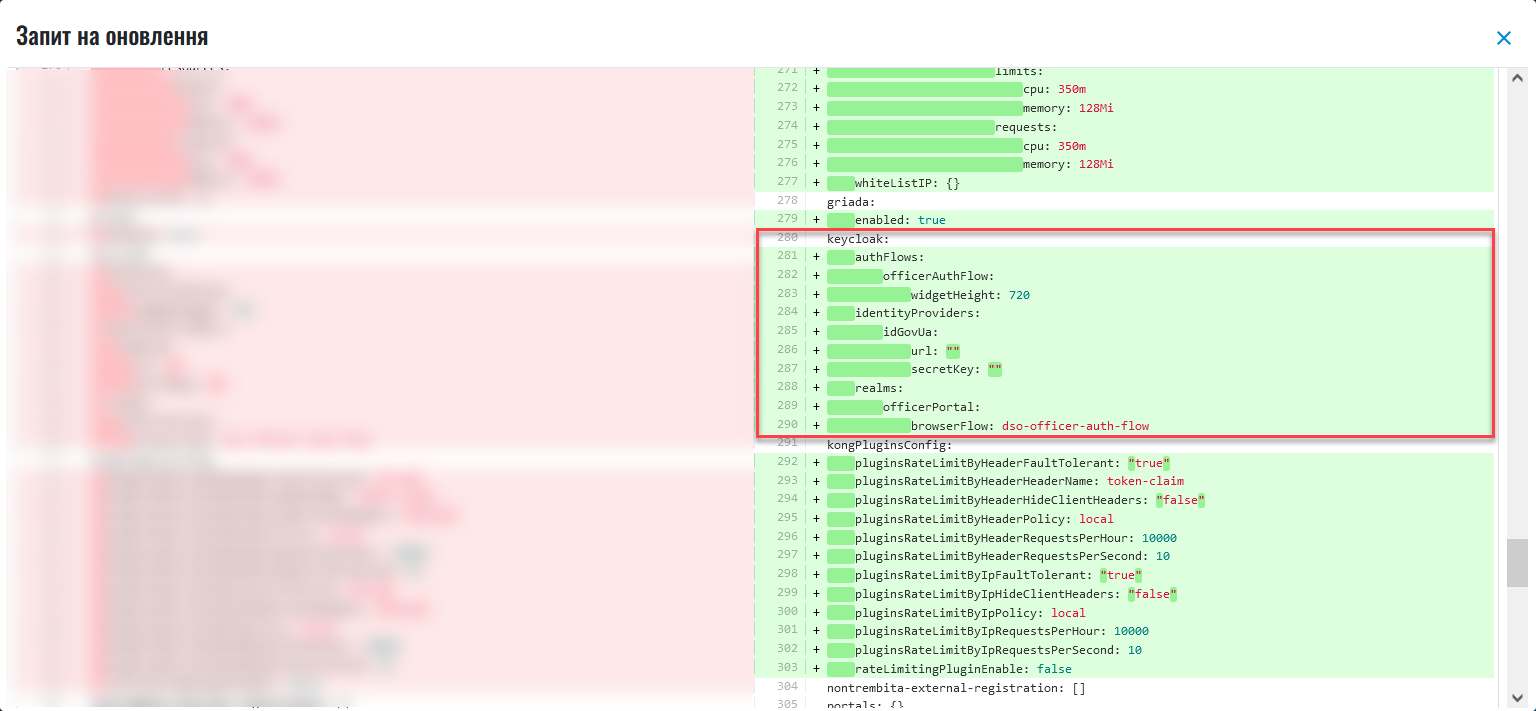

У новому вікні зіставте 2 версії змін, переконайтеся, що внесені вами дані вірні, та натисніть Підтвердити. Ви також можете відразу відхилити зміни до конфігурації, натиснувши Відхилити.

У вікні для порівняння можна зручно перевірити 2 версії змін: поточну (зліва) та нову (справа).

Одночасно посадові особи реєстру зможуть використовувати лише один тип автентифікації при вході до Кабінету: або КЕП, або

id.gov.ua.При перемиканні типу автентифікації, параметри для іншого типу лишаються незмінними. Таким чином одночасно може співіснувати 2 конфігурації, але активною може бути лише одна. При зміні

browserFlowнадлишкові ресурси у Helm chart видаляються.У нашому прикладі використовується стандартний

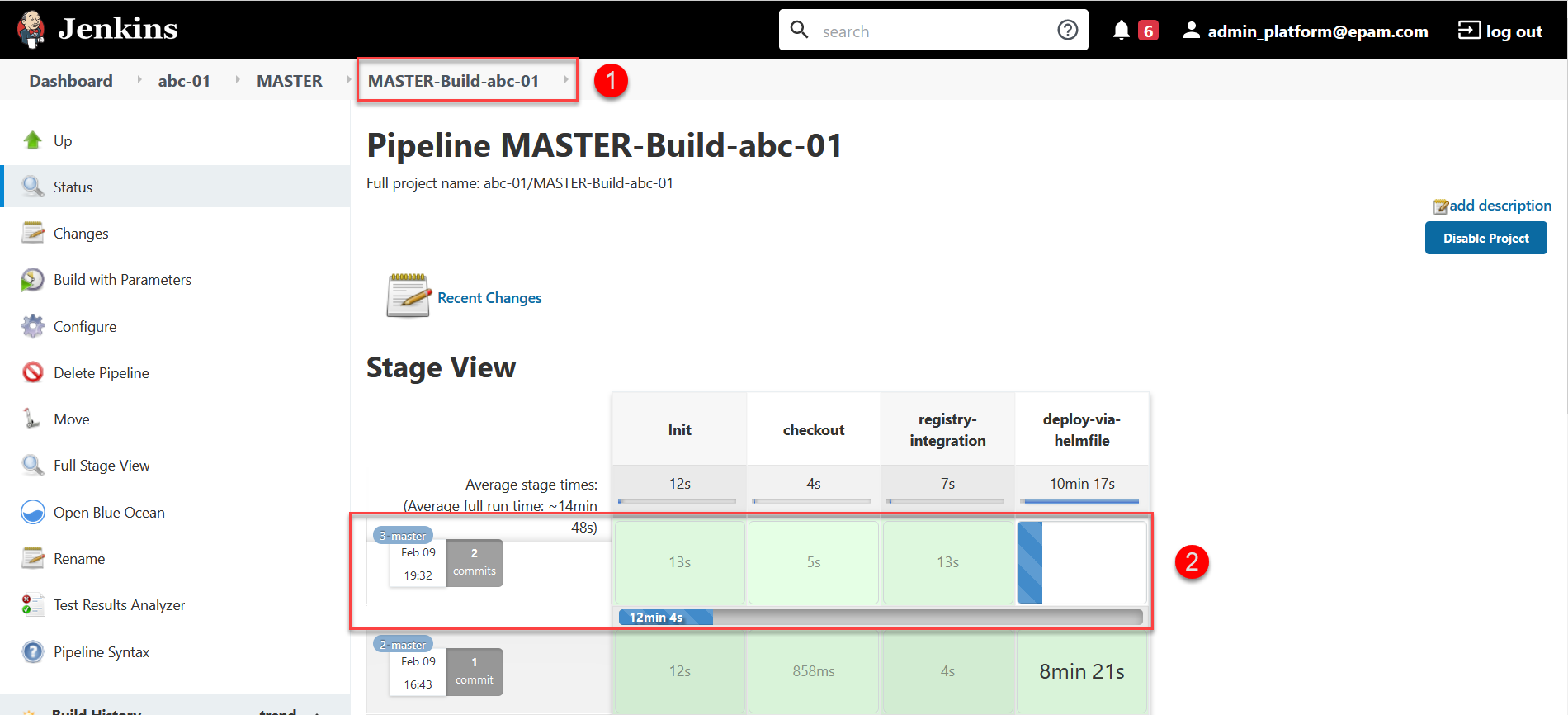

browserFlowдля автентифікації через КЕП —dso-officer-auth-flow.В результаті запит набуває статусу

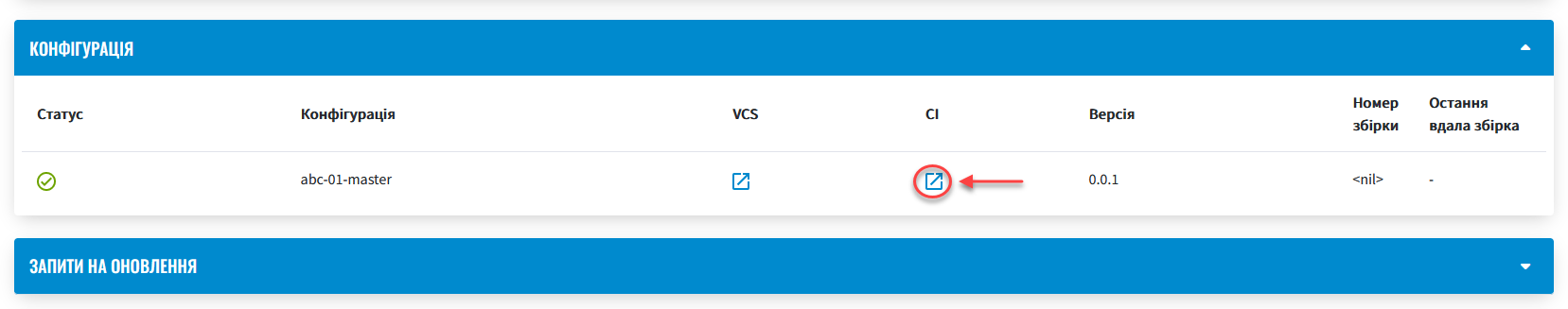

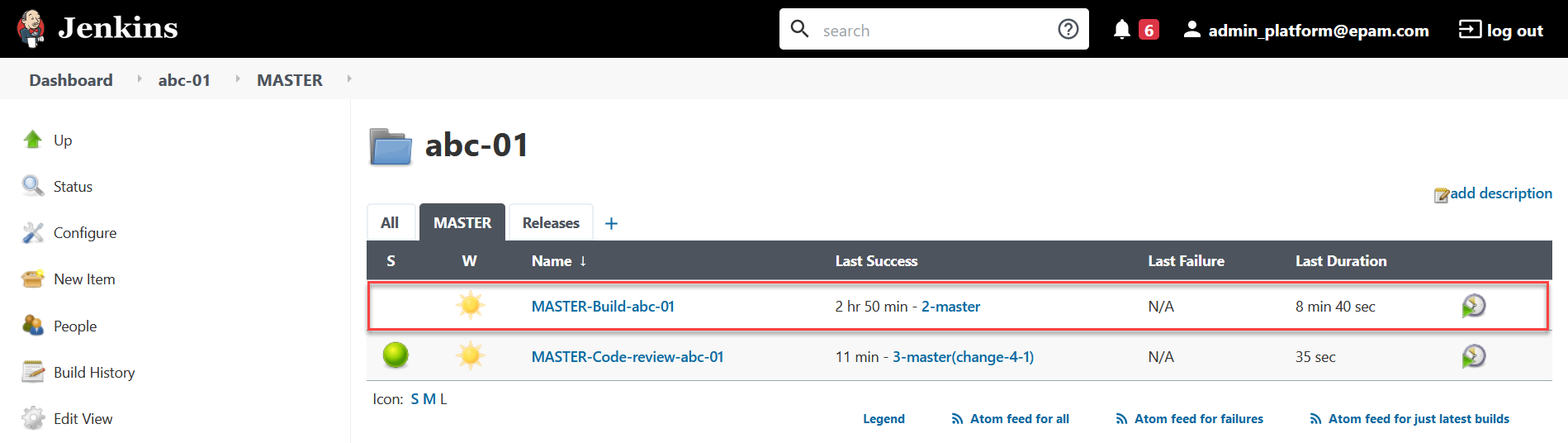

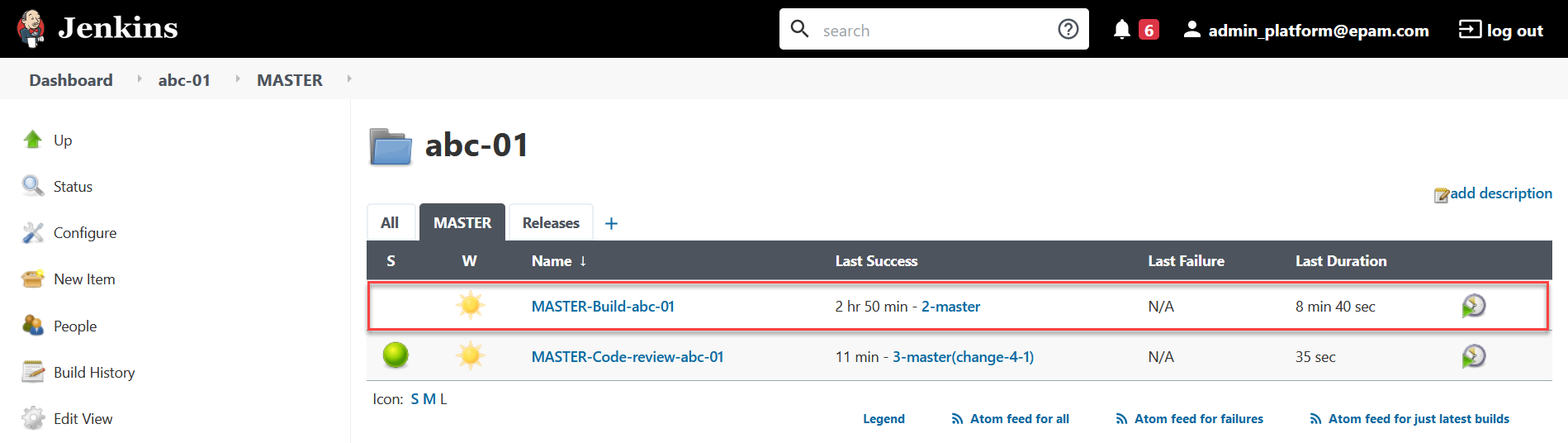

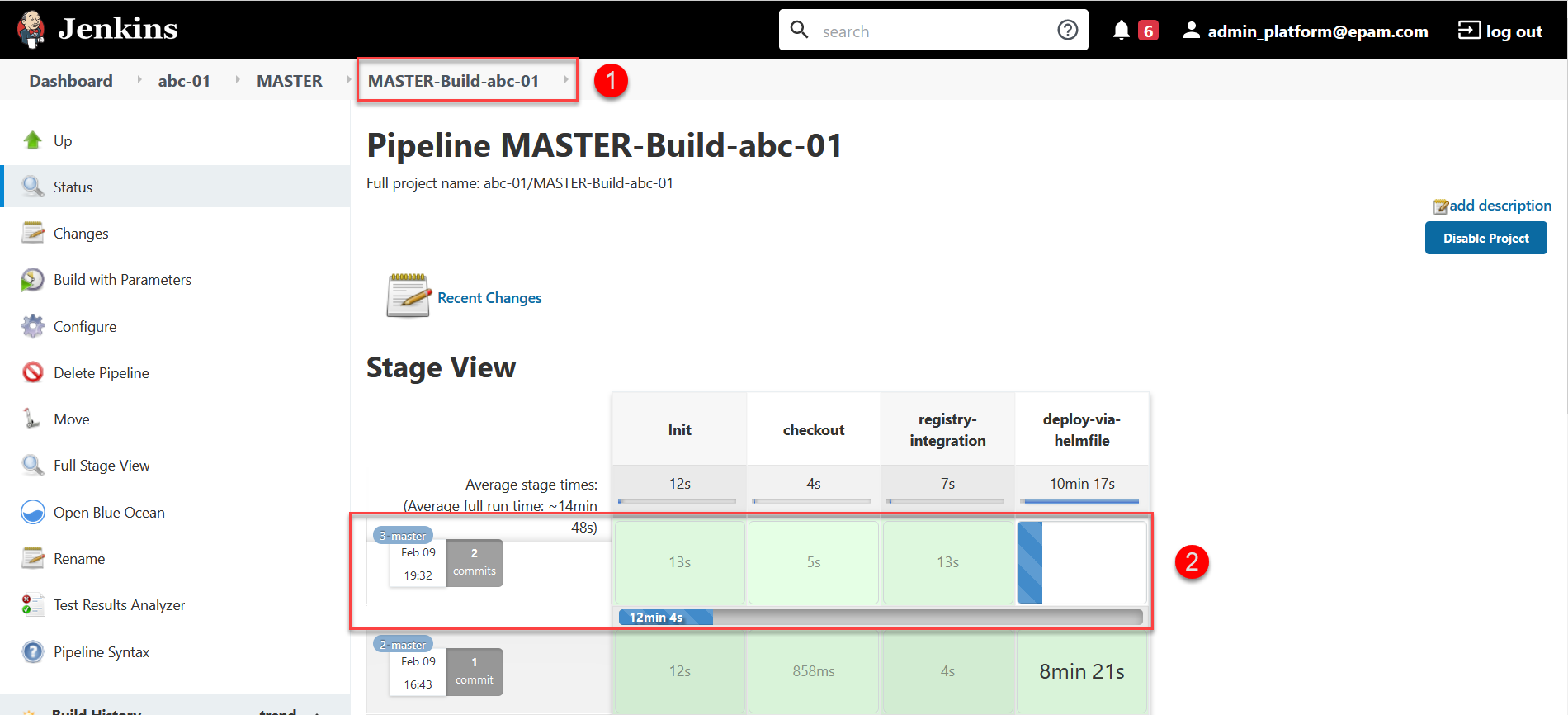

Підтверджено, і запускається Jenkins-пайплайнMASTER-Build-<registry-name>, де<registry-name>— назва реєстру. Він застосовує параметри заданої конфігурації. -

Зачекайте, доки виконається збірка коду. Це може зайняти до 15 хвилин.

Ви можете перевірити поточний статус та результат виконання за посиланням

CIна інтерфейсі.

В результаті успішного виконання збірки, задана конфігурація буде застосована до реєстру.

3. Автентифікація за допомогою id.gov.ua

3.1. Передумови

-

Зареєструйтеся в системі ICEI

id.gov.ua.

Для цього перейдіть за посиланням https://id.gov.ua/connect та укладіть електронний Договір про приєднання до інтегрованої системи електронної ідентифікації.Укладання договору та інші супутні юридичні й технічні процедури виконуються на стороні

id.gov.uaміж власником даних (технічним адміністратором реєстру) та ІСЕІ. -

Після реєстрації клієнта (реєстру), отримайте від ICEI ідентифікатор клієнта в системі id.gov.ua (

client_id) та пароль (secret). -

Використовуйте отримані дані при налаштуванні автентифікації з

id.gov.uaв інтерфейсі Control Plane.

3.2. Налаштування

-

Увійдіть до консолі Control Plane як адміністратор реєстру.

-

Перейдіть до розділу Реєстри, відкрийте необхідний та натисніть

РЕДАГУВАТИ.Налаштування типу автентифікації для надавачів послуг можливе також під час створення реєстру.

-

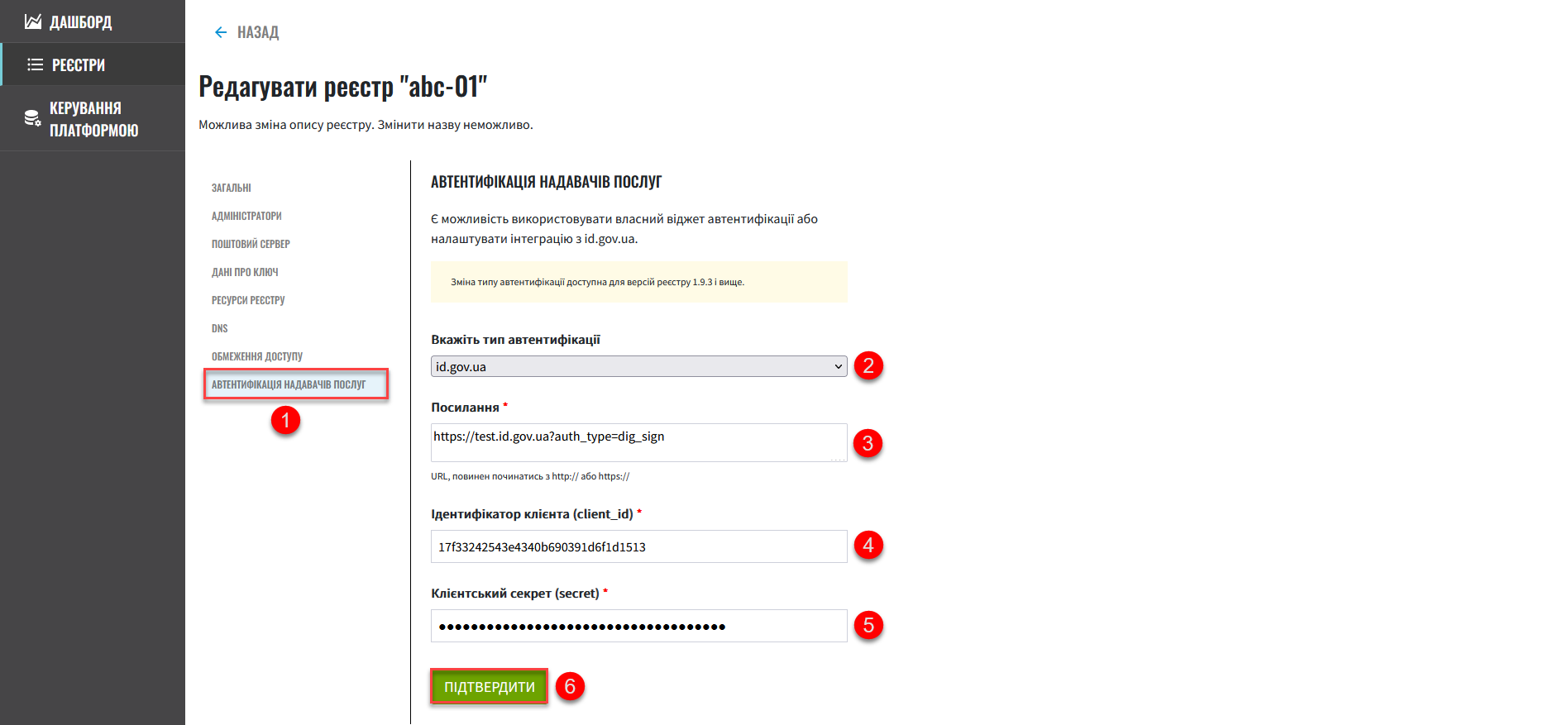

Оберіть секцію Автентифікація надавачів послуг та виконайте налаштування:

-

Вкажіть тип автентифікації —

id.gov.ua. Цей тип призначений для автентифікації посадових осіб за допомогою зовнішнього провайдера на формі входу до Кабінету. -

Додайте посилання до ресурсу. Наприклад, URL може виглядати так: https://test.id.gov.ua?auth_type=dig_sign.

У query-параметрах запита (в URL після

?) необхідно визначити доступні для посадової особи типи автентифікації черезid.gov.ua.Можливі значення для параметра

auth_type:-

dig_sign— автентифікація з цифровим підписом; -

bank_id— автентифікація черезBankID; -

diia_id— автентифікація черезДія.Підпис.

❗ Вкажіть лише

auth_type=dig_sign, як це показано на прикладі.

Це обумовлено тим, що методиBankIDтаДія.Підписне передають параметрedrpou, що необхідно для успішної автентифікації посадової особи в системі. Інші параметри, які потрібні для вдалої автентифікації посадової особи —drfoтаfullName(детальніше — див. Автентифікація користувачів реєстру) -

-

Вкажіть ідентифікатор клієнта (

client_id), отриманий в системіid.gov.ua. Наприклад,17f33242543e4340b690391d6f1d1513.Ідентифікатор клієнта в системі id.gov.ua подібний до формату UUID, але визначається без тире (

-) між символами. -

Вкажіть клієнтський секрет (

secret), отриманий в системіid.gov.ua.Це може бути будь-який випадково згенерований пароль у системі id.gov.ua.

-

-

Натисніть Підтвердити, щоб зберегти налаштування.

В результаті формується запит на внесення змін до конфігурації реєстру.

-

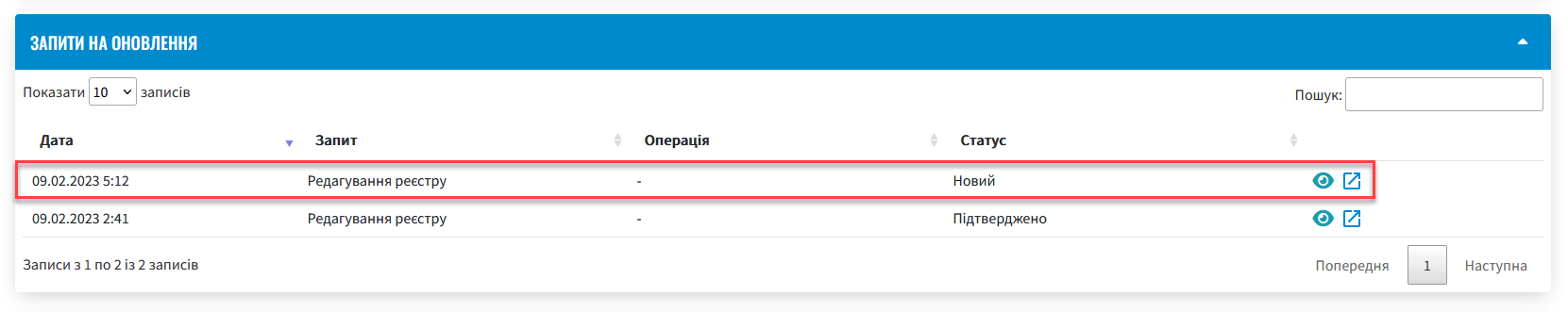

Поверніться до відомостей про реєстр і знайдіть розділ Запити на оновлення.

-

Відкрийте сформований запит, натиснувши іконку перегляду — 👁.

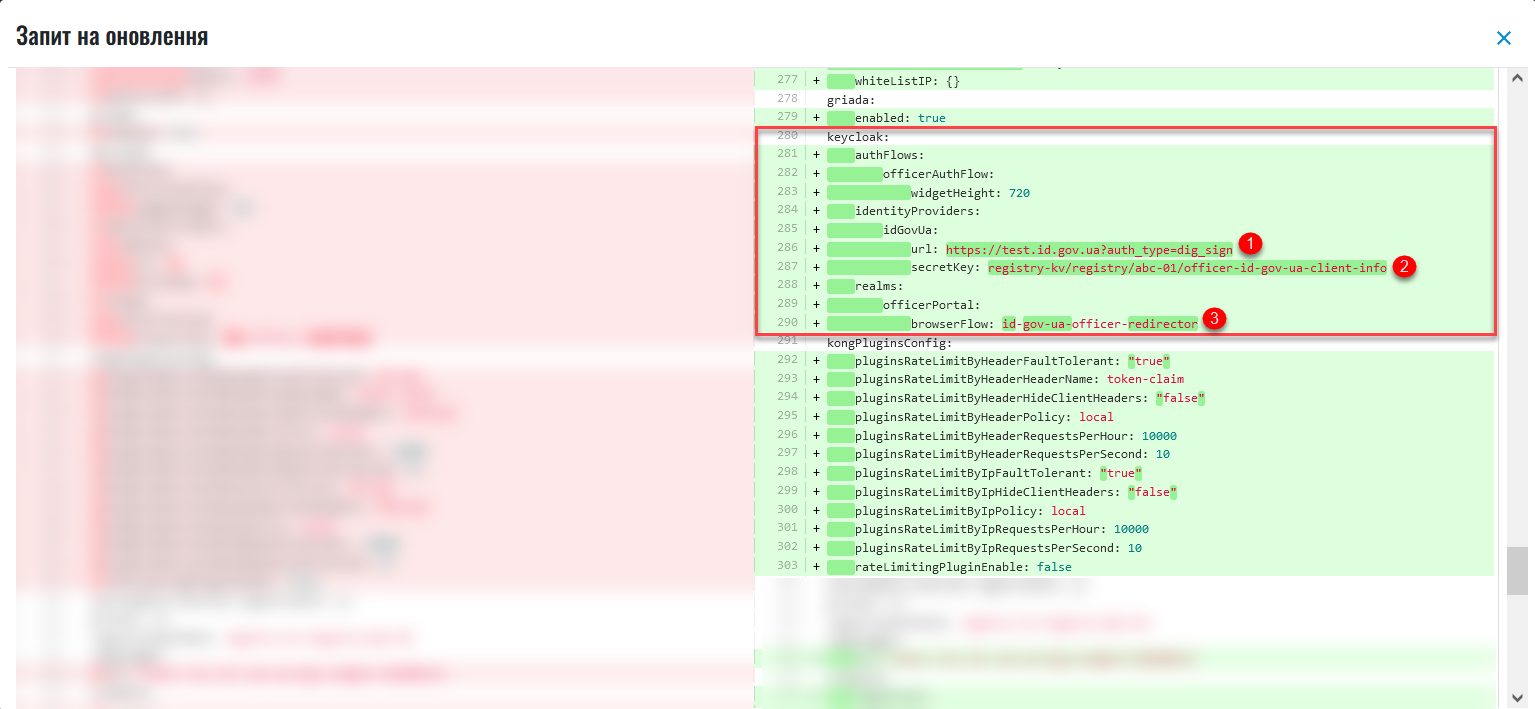

Запропоновані зміни зберігаються до конфігурації реєстру у файлі deploy-templates/values.yaml у разі підтвердження. -

У новому вікні зіставте 2 версії змін, переконайтеся, що внесені вами дані вірні, та натисніть Підтвердити. Ви також можете відразу відхилити зміни до конфігурації, натиснувши Відхилити.

У вікні для порівняння можна зручно перевірити 2 версії змін: поточну (зліва) та нову (справа).

Одночасно посадові особи реєстру зможуть використовувати лише один тип автентифікації при вході до Кабінету: або КЕП, або

id.gov.ua.При перемиканні типу автентифікації, параметри для іншого типу лишаються незмінними. Таким чином одночасно може співіснувати 2 конфігурації, але активною може бути лише одна. При зміні

browserFlowнадлишкові ресурси у Helm chart видаляються.У нашому прикладі використовується

browserFlowдля автентифікації із переадресацією до зовнішнього провайдера —id-gov-ua-officer-redirector.В результаті запит набуває статусу

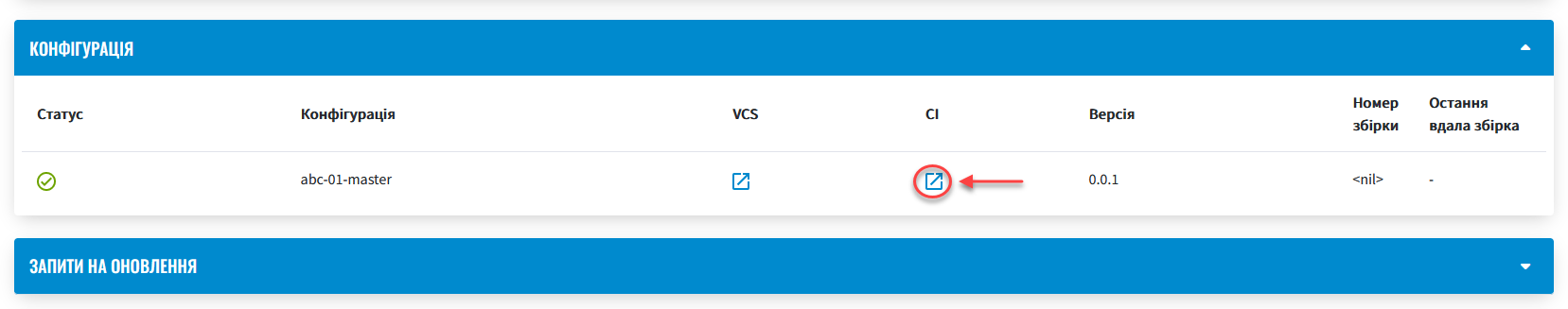

Підтверджено, і запускається Jenkins-пайплайнMASTER-Build-<registry-name>, де<registry-name>— назва реєстру. Він застосовує параметри заданої конфігурації. -

Зачекайте, доки виконається збірка коду. Це може зайняти до 15 хвилин.

Ви можете перевірити поточний статус та результат виконання за посиланням

CIна інтерфейсі.

В результаті успішного виконання збірки, задана конфігурація буде застосована до реєстру.